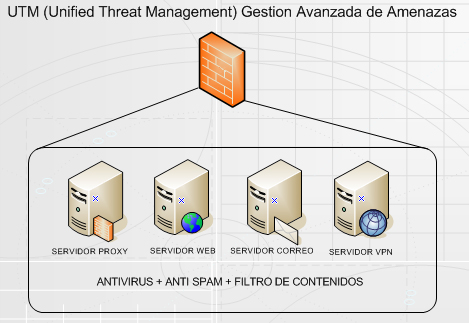

Es la evolución de los firewalls de hardware, un UTM analiza y procesa el trafico de la red a tiempo real.

El término fue utilizado por primera vez por Charles J. Kolodgy, de International Data Corporation (IDC), en 2004 .1 En un reporte llamado «Worldwide Threat Management Security Appliances 2004-2008 Forecast and 2003 Vendor Shares: The Rise of the Unified Threat Management Security Appliance «

¿En que consiste un UTM?

El UTM combina varias funciones como antivirus, antispyware, antispam, firewall de red, prevención y detección de intrusiones, filtrado de contenido y prevención de fugas ademas algunas unidades también ofrecen servicios como enrutamiento remoto, traducción de direcciones de red (NAT, network address translation) y compatibilidad para redes privadas virtuales (VPN, virtual private network), todo ello en un único aparato y a tiempo real.

¿Cual es la filosofía de un UTM?

La filosofía de un Unified Threat Management, es procesar y analizar todo el contenido antes de que entre a la red corporativa.

Limpiando la red corporativa de virus, gusanos, troyanos, spyware, correo spam (correo no deseado), paginas web maliciosas mediante filtros avanzados, protegiendo la entrada no autorizada a la red corporativa a través de VPN y otros sistemas de intrusión.

Ventajas y desventajas de un UTM o Gestión unificada de amenazas

Aunque la mayoria de UTM resuelven casi todos los problemas de seguridad, no están exentas de desventajas, siendo la mayor de todas el hecho de que un único punto de defensa , con lo que si se vulvera este dispositivo ya estas abierto a cualquier amenaza.

Por este motivo, muchas organizaciones optan por complementar su dispositivo UTM con un segundo perímetro basado en software para detener cualquier malware que logre superar el firewall UTM.

| Ventajas | Desventajas |

|---|---|

| Flexibilidad | Único punto de falla |

| Bajo costo | Puede tener problemas de rendimiento |

| Reduce la complejidad | Algunos servicios requiere suscripción |

| Integración Completa |